مخفف SHA-256 به تابع هش اشاره میکند که برای عملکرد بسیاری از ارزهای دیجیتال انتخاب شده است، زیرا سطح بالایی از امنیت را ارائه میدهد، که آن را برای محافظت ایمن و رمزگذاری اطلاعات آنها عالی میکند.

سیستم های زیادی برای رمزگذاری اطلاعات وجود دارد که یکی از آنها الگوریتم SHA-256 است. این یک الگوریتم هش است که توسط بیتکوین برای تضمین یکپارچگی اطلاعات ذخیرهشده در یک بلوک استفاده میشود .

مانند تقریباً تمام پیشرفتها در زمینه رمزنگاری ، دولتهای جهان به دلیل جنگها نقش اساسی داشتهاند. الگوریتم SHA یا الگوریتم هش ایمن (Secure Hash Algorithm)، یکی از این پیشرفت ها است. این الگوریتم رمزنگاری توسط آژانس امنیت ملی ایالات متحده (NSA) و موسسه ملی استاندارد و فناوری (NIST) توسعه یافته است. هدف آن تولید هش یا کدهای منحصربهفرد بر اساس استانداردی است که با آن اسناد یا دادههای رایانهای را میتوان در برابر هر عامل خارجی که میخواهد آنها را اصلاح کند، ایمن کرد. این الگوریتم پیشرفت بزرگی در راه تضمین حفظ حریم خصوصی محتوا در پردازش اطلاعات بوده و هست.

در سال ۱۹۹۳ اولین پروتکل SHA که به صورت محاوره ای SHA-0 نیز نامیده می شود، آشکار شد. دو سال بعد، یک نوع قوی تر و بهبود یافته به نام SHA-1 منتشر شد . چند سال بعد SHA-2 پرتاب شد که با توجه به تعداد بیت ها دارای چهار نوع است، مانند SHA-224، SHA-256، SHA-384 y SHA-512 .

ویژگی های الگوریتم SHA-256

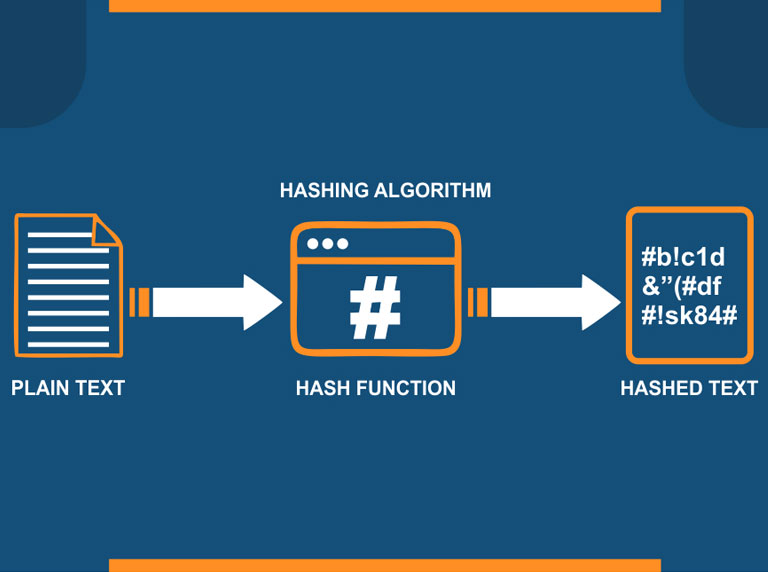

یک الگوریتم هش فقط در یک جهت کار می کند: به این معنی که از هر محتوایی می توانیم هش آن را تولید کنیم (اثر انگشت دیجیتالی آن) اما از هش هیچ راهی برای تولید محتوای مرتبط با آن وجود ندارد، مگر با تلاش تصادفی تا زمانی که پیدا کنیم. محتوای.

در میان راههای مختلف ایجاد هش ، الگوریتم مورد استفاده توسط SHA-256 یکی از پرکاربردترین الگوریتمها برای تعادل بین امنیت و هزینه محاسباتی تولید است، زیرا الگوریتمی بسیار کارآمد برای مقاومت در برابر برخورد بالایی است.

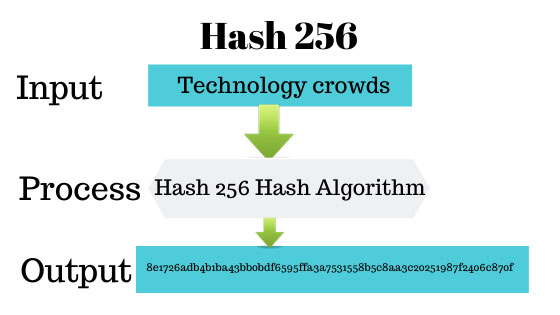

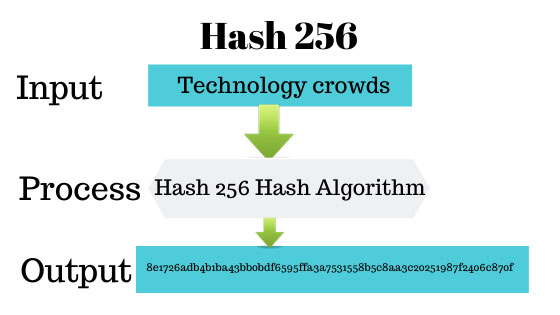

یکی دیگر از ویژگیهای الگوریتم هش SHA-256 این است که طول هش حاصل همیشه یکسان است، مهم نیست محتوایی که برای تولید هش استفاده میکنید چقدر است: یک حرف یا تمام کلمات موجود در کتاب هری عدد صحیح پاتر، نتیجه همیشه رشته ای از ۶۴ حرف و اعداد است (با رمزگذاری ۲۵۶ بیتی و ۳۲ بایتی).

آیا امنیت SHA-256 برای مدت طولانی تضمین می شود؟

درست است،

تجزیه و تحلیل های رمزگذاری شده بر روی SHA-256 تضمین می کند که این الگوریتم برای مدت طولانی (حداقل ۲۰ سال) ایمن خواهد بود و در صورت لزوم زمان کافی برای تولید الگوریتم های جدید قدرتمند خواهد بود.

هدف از هش SHA-256 چیست؟

هدف هش SHA-256 (و هر تابع هش) تولید خلاصه است. برای درک این موضوع به روشی ساده و جزئی تر، فصل اختصاص یافته به توضیح هش توابع را از دست ندهید

در بیت کوین، SHA-256 برای فرآیند استخراج (ایجاد بیت کوین) و همچنین در فرآیند تولید تراکنش های بیت کوین استفاده می شود . این به دلیل سطح بالایی از امنیت است که ارائه می دهد.

در داخل شبکه بلاک چین ، همه گرهها یک کپی از هش ۶۴ کاراکتری دارند که نمایانگر اطلاعاتی است که به عنوان مثال، یک بلوک کامل را نشان میدهد. هنگامی که این اطلاعات توسط شبکه تأیید شد (یا همان چیزی که قبلاً در زنجیره ثبت شده است) هرگونه دستکاری آن اطلاعات که در تلاش برای تغییر برخی از شخصیت های هش تأیید شده باشد، بلافاصله شناسایی می شود و دور انداخته می شود.

اگر میخواهید آزمایش کنید، میتوانید با کلیک کردن اینجا به صفحه ایجاد رمز عبور مبتنی بر SHA-256 دسترسی پیدا کنید.