این یک نوع حمله کامپیوتری است که هدف آن از کار انداختن یک سیستم کامپیوتری برای مدتی است.

یک مثال ساده برای درک این نوع حمله می تواند به صورت زیر باشد:

دیسکویی را تصور کنید با ظرفیت ۲۰۰ نفر و ورودی آن رایگان است.

اگر رقیبی بخواهد خرابش کند، فقط باید ۲۰۰ دوستش را ببرد و بدون مصرف چیزی، تا زمانی که دیسکو باز است آنجا باشد.

به این ترتیب، رقیب در زندگی واقعی یک حمله DoS انجام داده است. در علوم کامپیوتر، آن دیسکو می تواند یک صفحه وب باشد که از تعداد معینی بازدید همزمان پشتیبانی می کند.

اگر یک عامل مخرب بتواند این بازدیدها را شبیه سازی کند و از استفاده کاربران قانونی از وب جلوگیری کند، این نوع حملات را با موفقیت انجام خواهد داد.

این وضعیت مانع از استفاده کاربران قانونی سیستم از سیستم و سرویس ارائه شده توسط آن می شود.

هدف این نوع حملات ممکن است تحت تأثیر قرار دادن منبعی باشد که اطلاعات، برنامه یا کانال انتقال سیستم را ارائه می دهد.

چیزی که عموماً با سوء استفاده از آسیب پذیری ها یا بارگذاری بیش از حد ظرفیت سرورها قابل دستیابی است.

مورد آخر رایج ترین آنها است، زیرا ساده، سریع و بسیار موثر است.

انواع حملات DoS

دو تکنیک برای این نوع حمله وجود دارد:

انکار سرویس یا DoS (به معنای مخفف آن در انگلیسی Denial of Service) و یا DDoS (برای مخفف آن در انگلیسی Distributed Denial of Service).

تفاوت بین این دو در تعداد رایانه ها یا IP هایی است که حمله را انجام می دهند.

در حملات DoS، تعداد زیادی درخواست برای سرویس از همان ماشین یا آدرس IP ایجاد می شود.

این منجر به مصرف منابع ارائه شده توسط سرویس می شود تا زمانی که از ظرفیت پاسخگویی خود فراتر رود و شروع به رد درخواست ها کند.

در نتیجه، تا زمانی که اقداماتی برای اصلاح مشکل انجام نشود، سرویس بی فایده می شود.

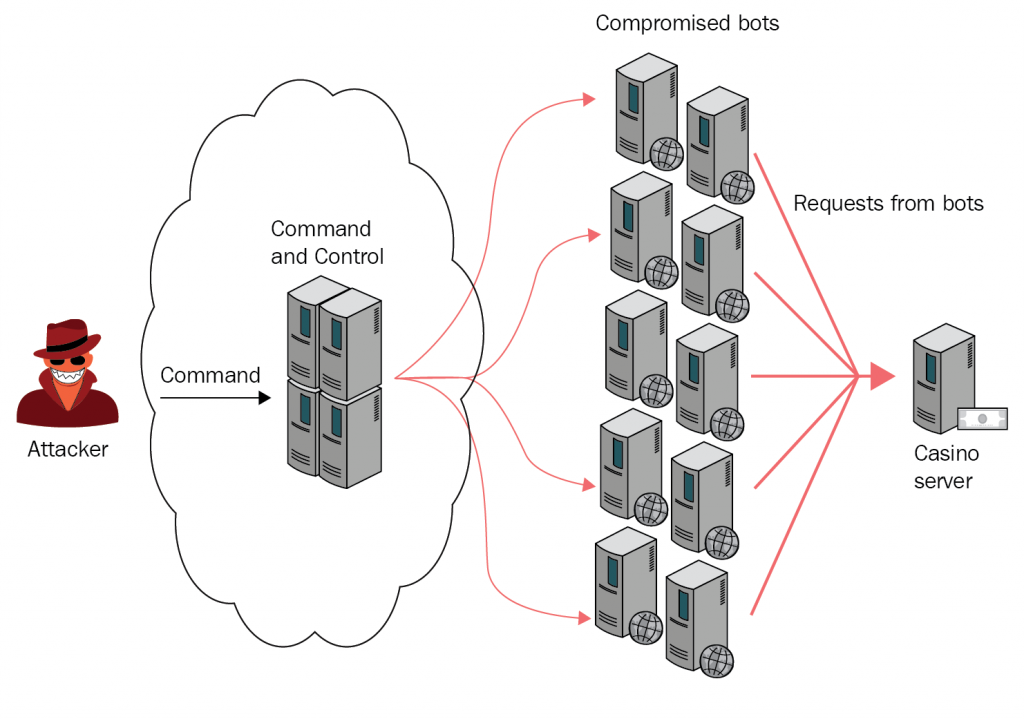

در مورد حملات DDoS، درخواست ها یا اتصالات با استفاده از تعداد زیادی کامپیوتر یا آدرس های IP انجام می شود.

این درخواستها همگی در یک زمان و به همان سرویس مورد حمله ارسال میشوند.

کنترل یک حمله DDoS دشوارتر است. این به این دلیل است که درخواست ها از IP های مختلف می آیند و مدیر نمی تواند همه آنها را مسدود کند.

این طرح حمله در برابر سیستم های حمله DoS مقاوم بسیار موثر است.

رایانهها یا دستگاههایی که حمله DDoS را انجام میدهند از طریق آلودگی به بدافزار جذب میشوند.

از طریق این نرم افزار مخرب، رایانه های آلوده به عنوان شبکه ای از ربات ها یا زامبی ها عمل می کنند که می توانند از راه دور توسط یک مجرم سایبری کنترل شوند.

با توجه به اندازه و عملکرد این شبکه، ظرفیت آن برای از بین بردن سرورها بیشتر از حمله ای است که تنها توسط یک ماشین انجام می شود.

از این رو، امروزه به طور گسترده ای برای حمله به سیستم های بسیار بزرگ مورد استفاده قرار می گیرند.

اما این حملات چگونه کار می کنند؟

این نوع حملات می توانند به روش های مختلفی رخ دهند. اما همه آنها هدف یکسانی دارند:

از بین بردن خدمات ارائه شده توسط یک شبکه یا سیستم کامپیوتری.

اصولاً حملات عبارتند از:

منابع محاسباتی شبکه را برای از بین بردن سرویس مصرف کنید.

منابعی مانند پهنای باند، فضای دیسک یا زمان پردازنده منابع اصلی حمله آن هستند.

تغییر اطلاعات وضعیت، مانند قطع کردن جلسات TCP (تنظیم مجدد TCP).

انسداد رسانه های ارتباطی بین کاربران یک سرویس و قربانی، به طوری که دیگر نمی توانند به درستی ارتباط برقرار کنند.

بهره برداری از آسیب پذیری ها در سرویس یا بخش هایی از سیستم برای توقف کار آن.

حملات DoS و بلاک چین آیا ما محافظت می کنیم؟

یکی از نقاط قوت اصلی فناوری بلاک چین، دقیقاً مقاومت آن در برابر حملات DoS و DDoS است.

و این ماهیت غیرمتمرکز بلاک چین است که مقاومت آن را در برابر این حملات بهبود می بخشد.

این به این دلیل است که یک پلت فرم غیرمتمرکز به کاربران شبکه امکان می دهد تا مقادیر قابل توجهی پردازش داده ها را افزایش دهند.

وضعیتی که خطر موفقیت DoS و DDoS را تا حد زیادی کاهش می دهد.

به لطف این طراحی و هزینه ذاتی ارسال تراکنش ها به شبکه بلاک چین های مختلف است که این حملات بی اثر و پرهزینه هستند.

راه دیگر برای انجام حملات DoS از طریق استفاده از Attacks Sybil، آن Eclipse Attack یا استفاده از حمله Erebus است.

مورد دوم خطرناک ترین از همه است، زیرا دامنه آن جهانی است، به منابع کمی نیاز دارد و تا زمانی که کل شبکه از کار بیفتد غیرقابل شناسایی است.

با این حال، با وجود این ویژگی، همیشه مواردی وجود دارد که در آن شبکه های بلاک چین می توانند قربانی حملات DoS یا DDoS شوند.

به عنوان مثال، در بیت کوین، نسخه ۰.۱۴ بیت کوین کور، دارای آسیب پذیری نرم افزاری بود که اجازه انجام این نوع حمله را می داد.

در سال ۲۰۱۷ کشف شد و آندریاس آنتونوپولوس در توییتی در حساب رسمی شما توضیح داد. به لطف ماهیت منبع باز و کار صدها توسعه دهنده و همکار، این اشکال به سرعت برطرف شد.

شرایط توضیح می دهد که توسعه نرم افزارهای باز و قابل ممیزی چقدر مهم است.

علاوه بر این، این نشانه روشنی است از اهمیت امنیت رایانه و ارتقاء سیستم ها.

همه اینها برای جلوگیری از موقعیت هایی که ممکن است برای کسانی که از خدمات کامپیوتری استفاده می کنند فاجعه بار باشد.